说明:差不多很多博主都会遇到被CC攻击和SSH爆破的情况,这个时候就需要做下防御措施了,这里针对CentOS 7再分享个简单防CC攻击和SSH爆破的方法。

fail2ban可以监视你【nǐ】的【de】系【xì】统日志【zhì】,然后匹【pǐ】配日志的错【cuò】误信息执【zhí】行相应的屏蔽动作【zuò】。网上大部分教程都是关于fail2ban+iptables组合,考虑到CentOS 7已经自带Firewalld,所以这里我们也可以利用fail2ban+Firewalld来防CC攻击和SSH爆破。

本教程编辑文件使用vi命令,如果不会用的,可以使用比较简单的nano,或者编辑好使用FTP工具,如WinSCP登录VPS操作。

1、检查Firewalld是否启用

#如果您已经安装iptables建议先关闭

service iptables stop

#查看Firewalld状态

firewall-cmd --state

#启动firewalld

systemctl start firewalld

#设置开机启动

systemctl enable firewalld.service启用Firewalld后会禁止【zhǐ】所有端口连接,因【yīn】此【cǐ】请务必【bì】放行【háng】常【cháng】用的端【duān】口,以免被阻挡在外,以下是放行SSH端口(22)示例,供参考:

#放行22端口

firewall-cmd --zone=public --add-port=80/tcp --permanent

#重载配置

firewall-cmd --reload

#查看已放行端口

firewall-cmd --zone=public --list-ports2、安装fail2ban

fail2ban可以监控系统日志,并且根据一定规则匹配异常IP后使用Firewalld将其屏蔽,尤其是针对一些爆破/扫描等非常有效。

#CentOS内置源并【bìng】未包含【hán】fail2ban,需要先安装【zhuāng】epel源

yum -y install epel-release

#安装fial2ban

yum -y install fail2ban安装成功后fail2ban配置文件位于/etc/fail2ban,其中jail.conf为主配置文件,相关的匹配规则位于filter.d目录,其它目录/文件一【yī】般很少【shǎo】用到,如果需要详细了【le】解【jiě】可自行搜索。

3、配置规则

新建jail.local来覆盖fail2ban的一些默认规则:

#新建配置

vi /etc/fail2ban/jail.local

#默认配置

[DEFAULT]

ignoreip = 127.0.0.1/8

bantime = 86400

findtime = 600

maxretry = 5

#这里banaction必须用firewallcmd-ipset,这【zhè】是fiewalll支持【chí】的关键,如果【guǒ】是用【yòng】Iptables请不要这样【yàng】填写

banaction = firewallcmd-ipset

action = %(action_mwl)s参数说明:

ignoreip:IP白【bái】名【míng】单,白名【míng】单中的IP不【bú】会屏蔽,可填写多个以(,)分【fèn】隔

bantime:屏蔽时间,单【dān】位为秒(s)

findtime:时间范围

maxretry:最大次数

banaction:屏蔽【bì】IP所使【shǐ】用【yòng】的方法,上【shàng】面使用firewalld屏蔽【bì】端口如果您还在使用默认SSH端口(22),可能每天【tiān】都【dōu】会被扫描,我们可以修改端【duān】口【kǒu】尽量避免被扫【sǎo】。直接【jiē】输【shū】入命令:vi /etc/ssh/sshd_config编辑配置文件,然找到#Port22这一行,将#号去掉,并将22修改【gǎi】为【wéi】您想设置的其它端【duān】口号,最【zuì】后保存退出,CentOS7最后【hòu】再【zài】输入命令systemctl restart sshd.service重启sshd即可。当然你也可以使用fail2ban将恶意IP屏蔽。

继续修改jail.local这个配置文件,在后面追加如下内容:

[sshd]

enabled = true

filter = sshd

port = 22

action = %(action_mwl)s

logpath = /var/log/secure参数说明:

[sshd]:名称,可以随便填写

filter:规则名称,必须填写位于filter.d目录里面的【de】规【guī】则【zé】,sshd是fail2ban内置规则

port:对应的端【duān】口

action:采取的行动

logpath:需要监【jiān】视的日志路径到这一步,我们jail.local的规则看起来可能像下面这样子:

[DEFAULT]

ignoreip = 127.0.0.1/8

bantime = 86400

findtime = 600

maxretry = 5

banaction = firewallcmd-ipset

action = %(action_mwl)s

[sshd]

enabled = true

filter = sshd

port = 22

action = %(action_mwl)s

logpath = /var/log/secure上面的配置意思是如果同一个IP,在10分钟内,如果连续超过5次错误,则使用Firewalld将他IP ban了。输入systemctl start fail2ban启动fail2ban来试试效果。

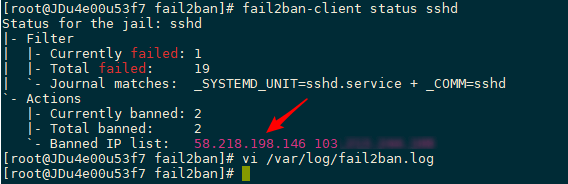

使用另一台服务器不断尝试连接SSH,并且不断的将密码输入错误,你会发现连续超过5次后直接连不上,说明IP被ban了,可以输入:fail2ban-client status sshd查看被ban的IP,如下截图。

这里仅以Nginx为例,使用fail2ban来监视nginx日志,匹配短时间内频繁请求的IP,并使用firewalld将其IP屏蔽,达到CC防护的作用。

#需要先新建一个nginx日志匹配规则

vi /etc/fail2ban/filter.d/nginx-cc.conf

#填写如下内容

[Definition]

failregex = <HOST> -.*- .*HTTP/1.* .* .*$

ignoreregex =继续修改jail.local追加如下内容:

[nginx-cc]

enabled = true

port = http,https

filter = nginx-cc

action = %(action_mwl)s

maxretry = 20

findtime = 60

bantime = 3600

logpath = /usr/local/nginx/logs/access.log上面的配置意思是如果在60s内,同一IP达到20次请求,则将其IP ban 1小时,上面只是为了测试,请根据自己的实际情况修改。logpath为nginx日志路径。

如果您经常分析日志会发现有大量机器人在扫描wordpress登录页面wp-login.php,虽然对方可能没成功,但是为了避免万一还是将他IP干掉为好。

#需要先新建一个nginx日志匹配规则

vi /etc/fail2ban/filter.d/wordpress.conf

#填写如下内容

[Definition]

failregex = ^ -.* /wp-login.php.* HTTP/1.."

ignoreregex =继续修改jail.local追加如下内容:

[wordpress]

enabled = true

port = http,https

filter = wordpress

action = %(action_mwl)s

maxretry = 20

findtime = 60

bantime = 3600

logpath = /usr/local/nginx/logs/access.log当然,别忘记输入systemctl restart fail2ban重启fail2ban使其生效。

#启动

systemctl start fail2ban

#停止

systemctl stop fail2ban

#开机启动

systemctl enable fail2ban

#查看【kàn】被ban IP,其中sshd为名称【chēng】,比如上面的[wordpress]

fail2ban-client status sshd

#删除被ban IP

fail2ban-client set sshd delignoreip 192.168.111.111

#查看日志

tail /var/log/fail2ban.logfail2ban已经内置很多匹配规则,位于filter.d目录下,包含了常见的SSH/FTP/Nginx/Apache等日志匹【pǐ】配,如果都还【hái】无法满足您的需求【qiú】,您也可【kě】以【yǐ】自行新建规则【zé】来匹【pǐ】配异常IP。使用fail2ban+Firewalld来阻止恶意IP是行之有效的办法,可极大提高服务器安全。

版权所有:深圳市网商在线科技有限公司